Tester et développer ma résilience

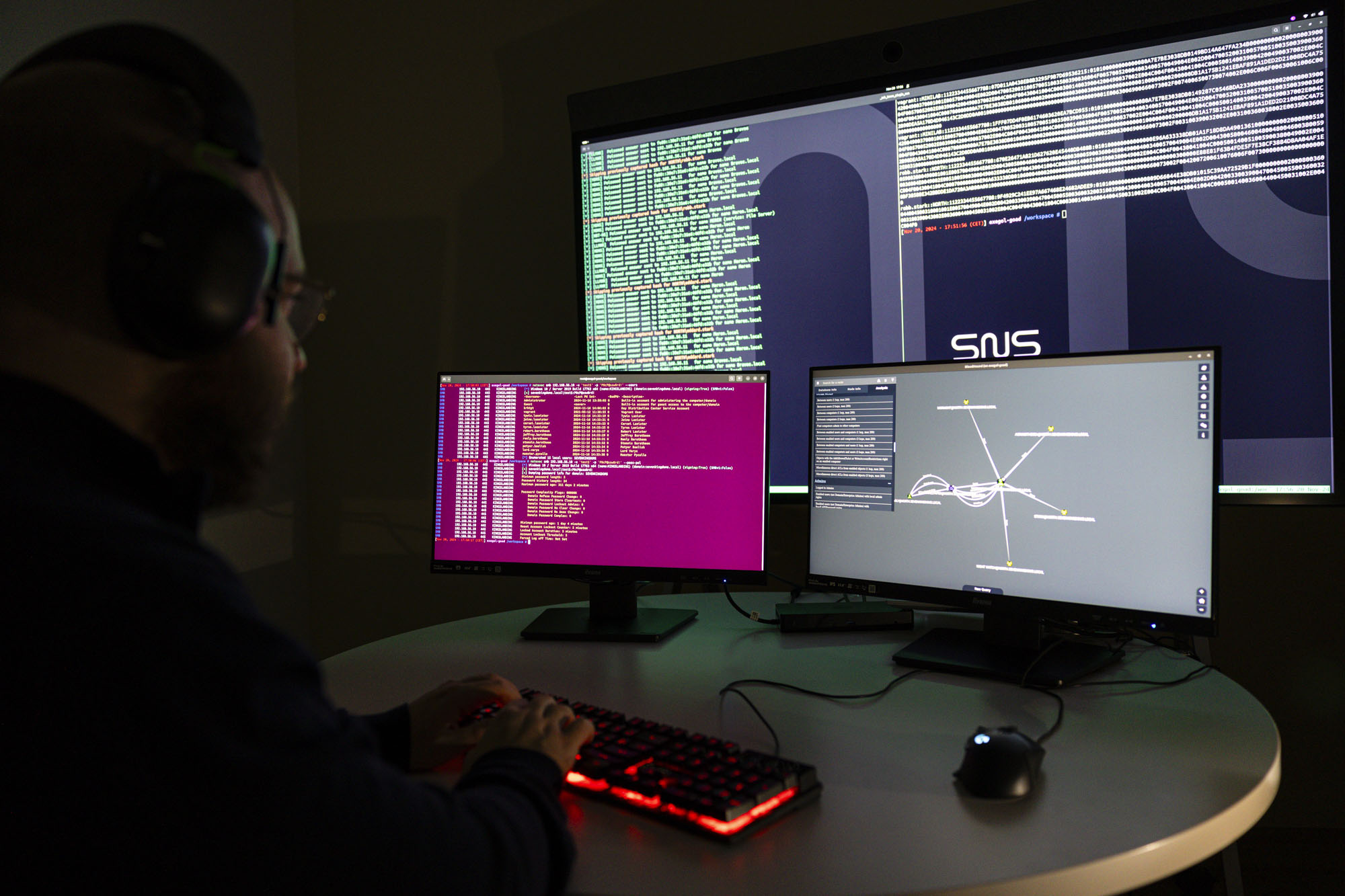

CONFIEZ VOS TESTS D’INTRUSION À DES EXPERTS.

Choisissez la méthode offensive avec PENTEST.

Malgré toutes les mesures de sécurité, le risque zéro n’existe pas, surtout en cybersécurité. Il est difficile d’évaluer soi-même la sécurité de son infrastructure. Notre équipe de pentesters simule des attaques réelles sans danger pour vous, pour analyser votre système et ajuster votre stratégie de sécurité.

Le point de vue de l’expert

Sécuriser et assurer la résilience de son SI, c’est accepter de mettre celui-ci à l’épreuve du test d’intrusion.

Ludovic Rancoul

Directeur technique – SNS Security

PENTEST, un pan de nos offres de consulting

L’équipe pentest est intégrée à notre pôle consulting, au milieu de l’équipe CSIRT et de consultants en GRC. Ils mènent différentes prestations pour tester votre résilience dans des conditions réelles :

- Phishing, phoning, social engineering

- Pentest interne

- Audit des applications et services web utilisés

- Usurpation d’identité

Trois méthodologies différentes, selon votre besoin et nos recommandations

L’équipe pentest SNS Security se base sur une méthodologie largement répandue dans son domaine. Black, grey ou white box, nos spécialistes opèrent selon différents niveaux d’information afin de pénétrer votre système :

NOTRE OFFRE PENTEST

Un projet d’accompagnement pour vous aider à patcher les portes ouvertes.

Avec PENTEST, une équipe d’heureux spécialistes est à votre écoute à toutes les étapes de votre projet et vous conseille en amont afin de définir un périmètre optimal de test et d’analyse. Chaque intervention résulte en un plan d’actions de sécurisation adapté aux risques réels encourus.

AFFINEZ VOTRE BESOIN.

Nos autres services

N’attendez plus pour choisir un pentest stratégique.

Échangez avec nos pentesters certifiés pour un accompagnement sur-mesure dans vos tests d’intrusion, fort de 1.200 jours hommes et 100 missions réalisées.